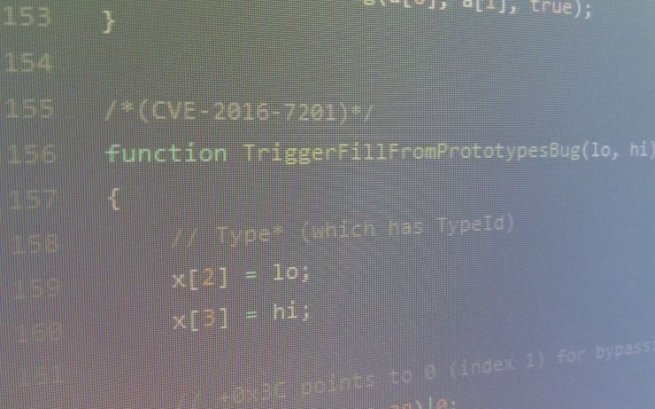

The POC itself was mostly complete, but the first bug (CVE-2016-7200) it used was patched on the console. I used Json.Parse bug (CVE-2016-7241) to leak addresses instead and after a bit of tweaking with the values, I was able to get the correct address for the chakra.dll. From there, I modified the POC by changing the code addresses for the gadgets and the VirtualProtect function call to make the shellcode executable.

Ha une ptite ,news Xbox One

d'ailleurs pourquoi le site créer pas de catégories "Xbox One" "PS4" et "Switch" ça serait plus lisible je pense.

Ha une ptite ,news Xbox One

d'ailleurs pourquoi le site créer pas de catégories "Xbox One" "PS4" et "Switch" ça serait plus lisible je pense.

c'est malheureusement compliqué, cela demanderait une refonte du site, un recodage de nombreuses pages, un déréférencement de LS, confirmé par un admin hier.

donc cela ne sera envisagé que s'il y a une refonte totale du site.

Ha une ptite ,news Xbox One

d'ailleurs pourquoi le site créer pas de catégories "Xbox One" "PS4" et "Switch" ça serait plus lisible je pense.

c'est malheureusement compliqué, cela demanderait une refonte du site, un recodage de nombreuses pages, un déréférencement de LS, confirmé par un admin hier.

donc cela ne sera envisagé que s'il y a une refonte totale du site.

"cet exploit se nomme Chakra" (-‸ლ) !!

non! ça c'est le nom de la dll qui est exploité!!

Pour info c'est patché dans la dernière mise à jour...

Salut, où as-tu eu l'info que la faille est patchée dans la dernière màj ?

Salut, où as-tu eu l'info que la faille est patchée dans la dernière màj ?

Ha une ptite ,news Xbox One

d'ailleurs pourquoi le site créer pas de catégories "Xbox One" "PS4" et "Switch" ça serait plus lisible je pense.

c'est malheureusement compliqué, cela demanderait une refonte du site, un recodage de nombreuses pages, un déréférencement de LS, confirmé par un admin hier.

donc cela ne sera envisagé que s'il y a une refonte totale du site.